Meine Website liegt auf einem virtuellen Server, den ich selbst verwalte. Er verwendet für die Verschlüsselung die kostenlosen Zertifikate von Let’s Encrypt. Da liegt es nahe, diesen Mechanismus auch für den Mailserver zu verwenden. Damit nicht nur die Übertragung von Webinhalten, sondern auch von Mails verschlüsselt ist.

Prinzipiell stellen sich Mailserver untereinander nicht so an, wenn einer von beiden bsp. ein selbst-signiertes oder abgelaufenes Zertifikat verwendet. TLS wird dann trotzdem verwendet. Wie sollte ein Mailserver auch die Warnung: „Achtung, sie kommunizieren evt. über eine ungesicherte Verbindung!“ selbständig wegklicken? Trotzdem denke ich, dass sich da in Zukunft was ändert. Ist ja auch sinnvoll.

Kürzlich habe ich für einen Bekannten den E-Mail-Rechnungsversand von Lexoffice (so eine Art Rechnungswesen-Cloud) zu seinem eigenen Mailserver einrichten müssen. Lexoffice wäre ein Beispiel für einen Dienst, der sich nicht mit self-signed Certificates abspeisen lässt. Mit einem offiziellen Let’s Encrypt-Zertifikat gab es dann keine Probleme mehr.

Vorgehensweise der Nutzung von IIS-LE-Zertifikaten in HMail:

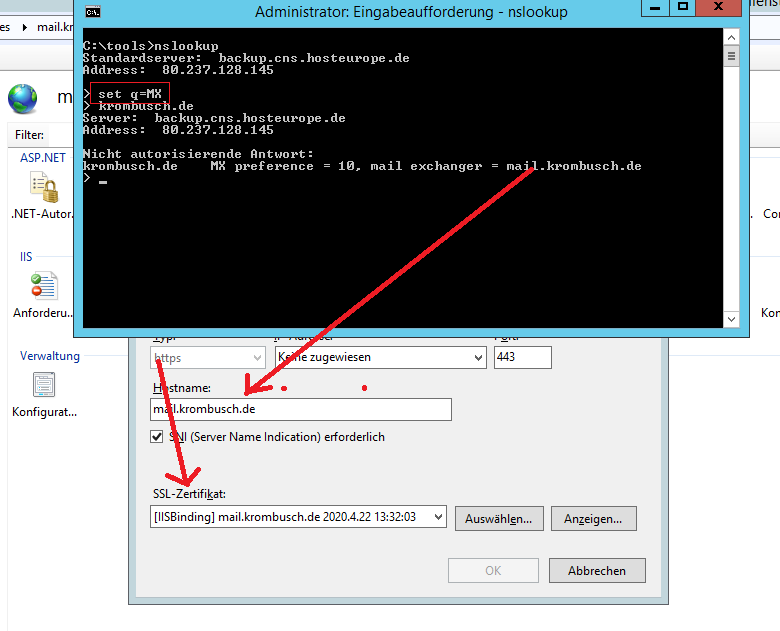

Für meine Domain habe ich natürlich einen MX-Record. Der zeigt auf denselben Server, auf dem auch der Webserver läuft. Für dessen virtuelle Verzeichnisse lasse ich mir automatisiert Zertifikate erzeugen. Da liegt es nahe, ein IIS-(Dummy)-Verzeichnis für den MX-Hostnamen anzulegen. Damit hätten wir schon mal webserver-seitig das Zertifikat, das wir später brauchen.

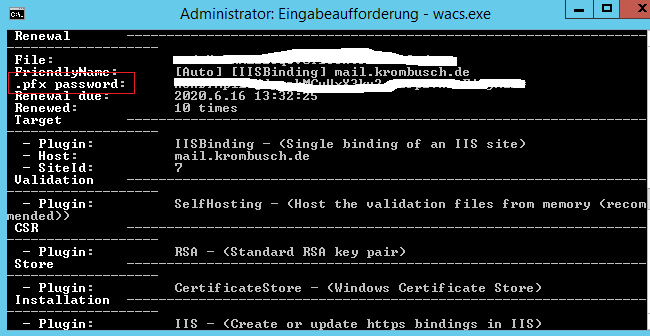

Dieses Zertifikat will ich nicht für die Webseite, sondern für den HMailServer nutzen. Insofern muss ich es erstmal exportieren. Dazu wird das random-Passwort benötigt, das der wacs-Client bei der LE-Zertifikatserneuerung auf den private key setzt. (wacs-Option „L“)

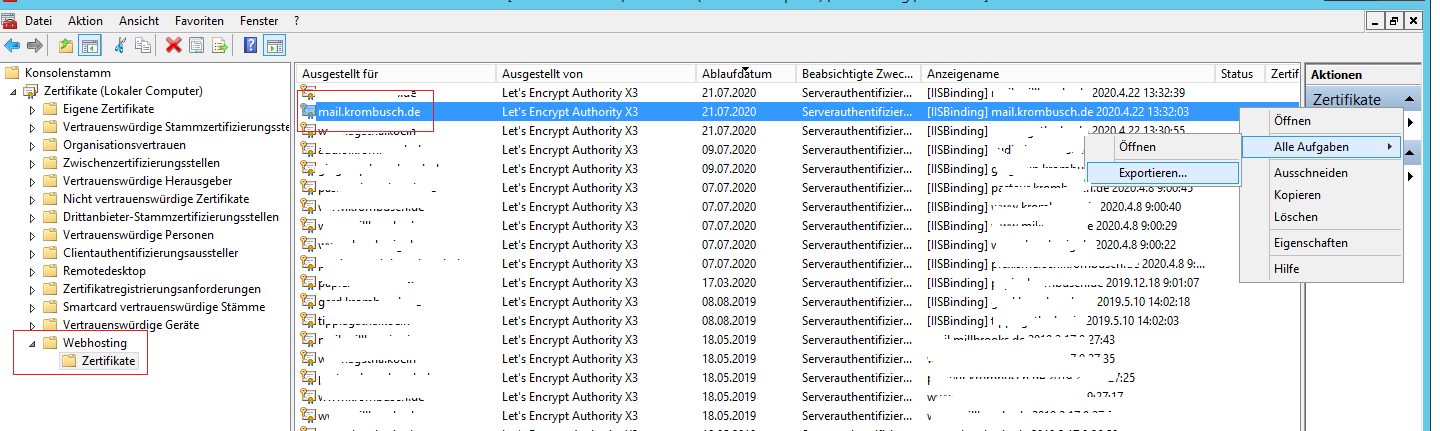

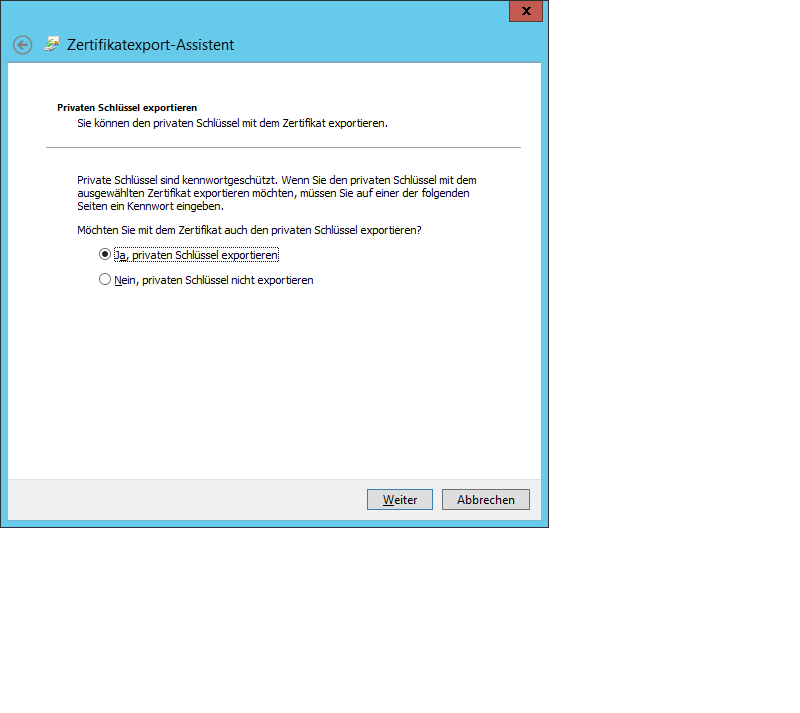

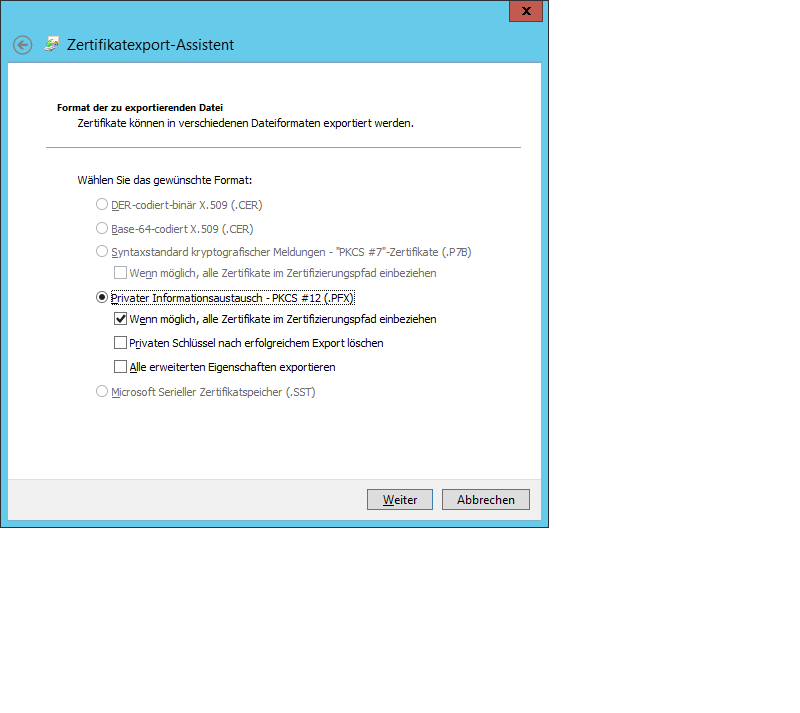

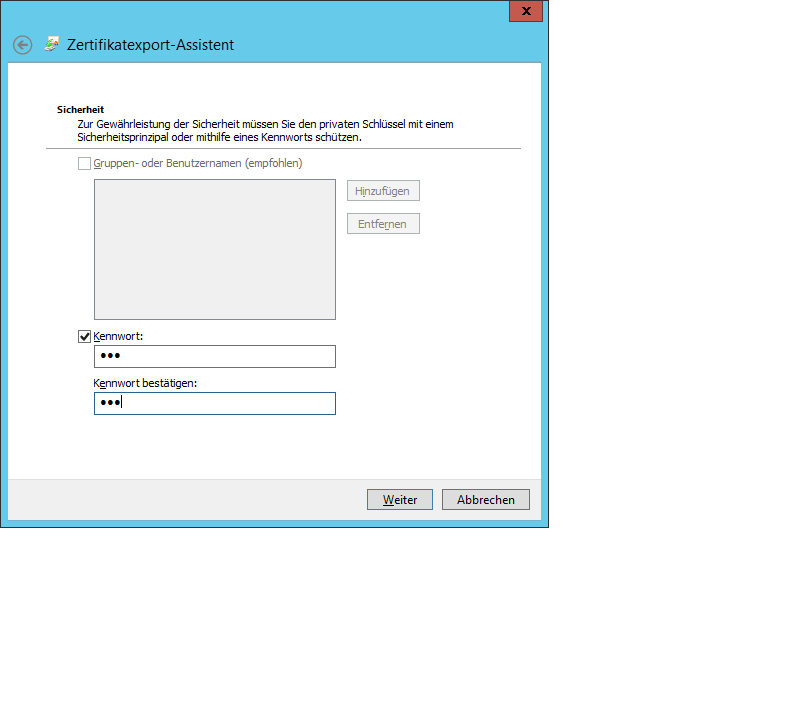

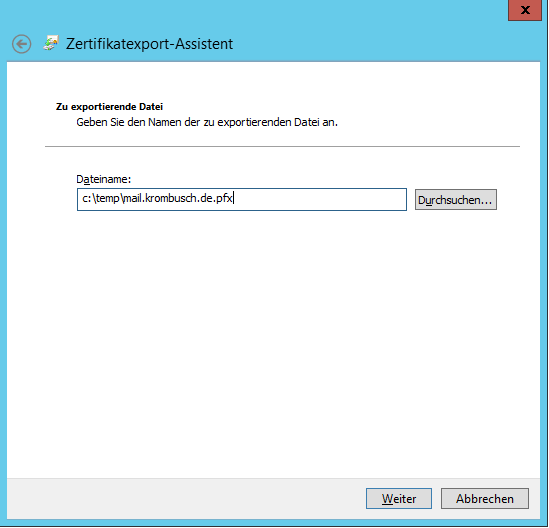

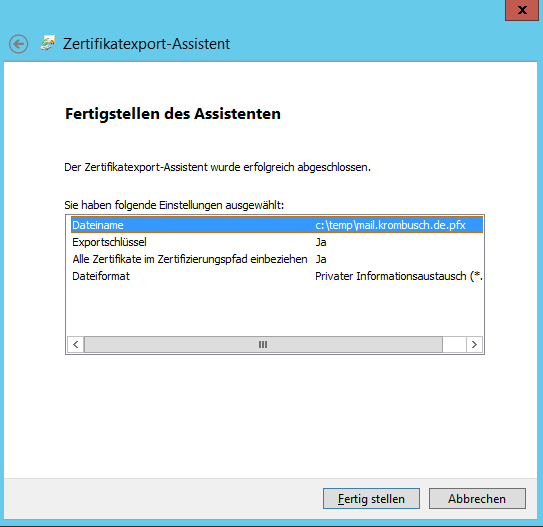

Der Export geschieht in Windows über die Zertifikatsverwaltung. (Ausführen –> mmc –> Zertifikatsverwaltung –> Computerkonto). Man muss im Verlauf des Exportvorgangs ein Passwort als Sicherheit setzen. Das muss nichts Besonderes sein. Wir werden die Passwörter am Schluss sowieso entfernen.

Das Zertifikat ist nun exportiert, kann aber in dieser Form noch nicht für den HMail-Server genutzt werden. Zur Umwandlung brauchen wir die SSL-Tools (der erste Download):

https://slproweb.com/products/Win32OpenSSL.html

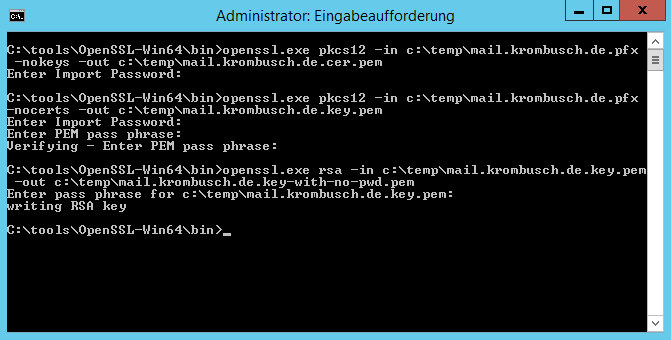

Danach kommt der Dreischritt:

- Zertifikat aus pfx extrahieren und als cer-Datei speichern

- Schlüssel aus pfx extrahieren und als pem-Datei speichern (Initial- und Export-Passwort s.o.)

- Passwort aus pem-Datei entfernen (Initial-Passwort s.o., HMail kann keine Passwörter)

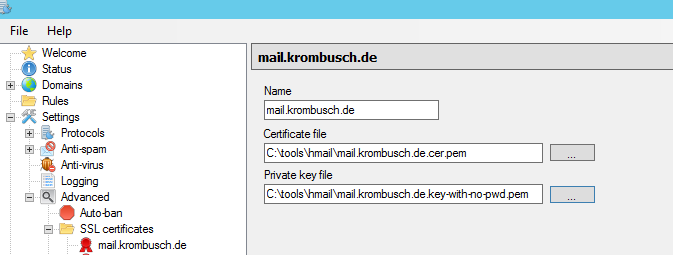

Den Pfad zu beiden Dateien nun in HMail-Server angeben. Voher natürlich dort einstellen, dass TLS auch verwendet werden soll. Bei mir steht TLS auf Port 25 optional und auf Port 465 und 587 required. Beim Versand wird es ebenfalls genutzt, wenn der Zielmailserver auch verschlüsseln kann, also ebenfalls TLS anbietet. Ich unterstütze nur die Version 1.2 und 1.3.

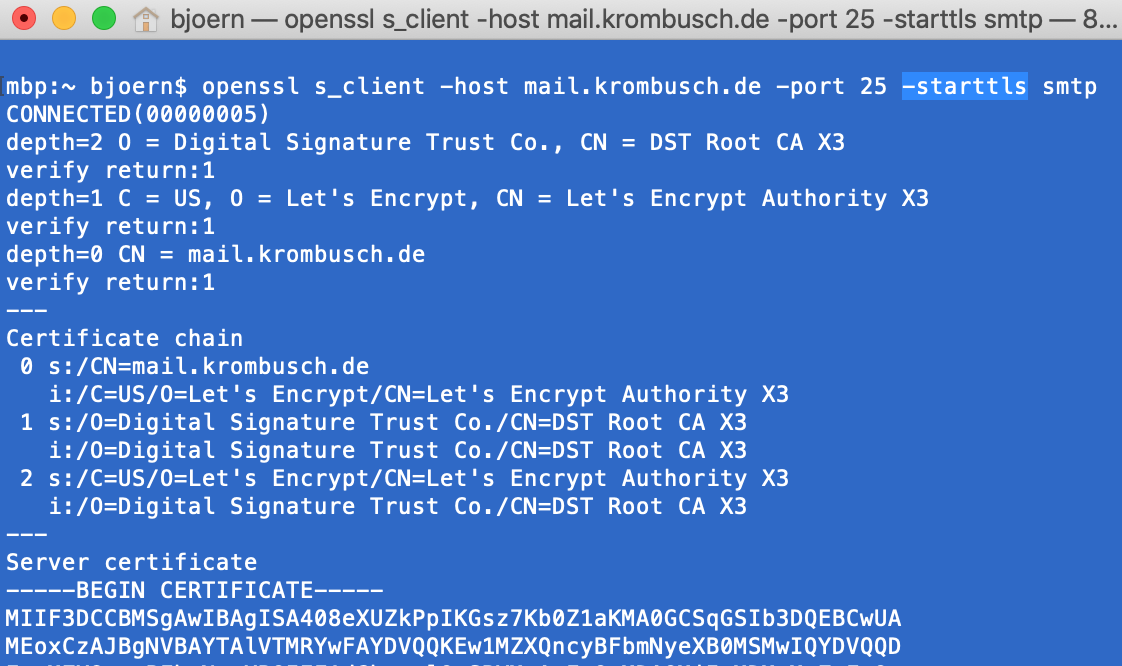

Test von außen. Verschlüsselte Verbindung zum Mailserver steht!